C.O.M.O.D.O Firewall n'est pas le pare feu le plus simple que vous puissiez trouver... aussi, nous allons découvrir, étape par étape, comment le comprendre.

C.O.M.O.D.O Firewall n'est pas le pare feu le plus simple que vous puissiez trouver... aussi, nous allons découvrir, étape par étape, comment le comprendre.

Vous trouverez une description détaillée ainsi que la configuration à faire pour chacune des fonctions de COMODO.

Mais avant tout, je vous invite vivement à lire

cette astuce.

La page d'accueil

État du système

Donne un avis général sur l'état du logiciel. Il ne changera quasiment jamais, ne vous y fiez donc pas.

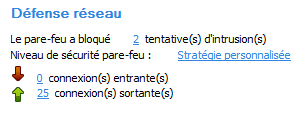

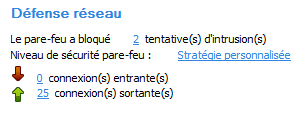

Défense réseau

Donne un avis général sur la sécurité de votre connexion internet.

Tentatives d'intrusions

Les "tentatives d'intrusions" définissent les programmes auquel vous avez refusé l'accès à Internet. Il ne s'agit que très rarement d'attaques extérieure, aussi ne vous en préoccupez pas.

Niveau de sécurité

Vous rappelle votre stratégie de sécurité actuelle. Nous verrons plus tard comment le modifier.

Bloquer tout le trafic (4)

C'est "'l'interrupteur d'urgence". Si vous sentez qu'il se passe quelque chose sur votre connexion d'anormal, coupez toutes connexions en cliquant sur le bouton.

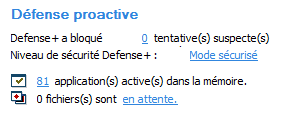

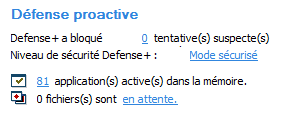

Défense Proactive

Donne un avis général sur la sécurité de l'exécution des programmes. La défense procative vérifie et vous informe de l'activité des programmes (modification des clés registres, modification de fichiers mères, suppression de données sensibles...).

Tentatives suspectes

Les tentatives suspectes définissent les programmes auxquels vous avez refusé la modification des fichiers, l'inscription de clés, etc...

Niveau de sécurité Défense+

Vous rappelle votre stratégie de sécurité interne actuelle. Nous verrons plus tard comment la modifier.

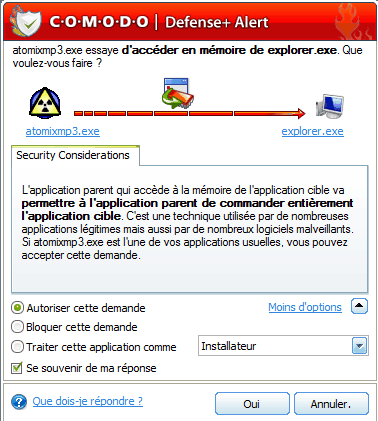

Mode d'installation

Lorsque vous installez un programme quelconque, vous vous imaginez bien qu'il a besoin d'inscrire des clés registres, créer de nouveaux dossiers et copier des fichiers. Seulement, Défense+ (ou Défense proactive) surveille ces activités et vous en informe toujours. Ainsi, sans cette option, vous devriez cliquez une bonne centaine de fois sur "accepter" pour chaque fichier que le programme voudra copier.

Engagez donc cette option lorsque vous installez un programme: cela baissera le niveau d'alerte de COMODO sans mettre votre défense à zéro.

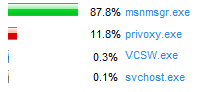

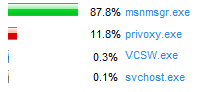

Trafic

Donne un avis général sur les programmes qui utilisent votre connexion internet. Si un exécutable ne vous est pas familier, renseignez-vous sur Internet pour vérifier sa validité.

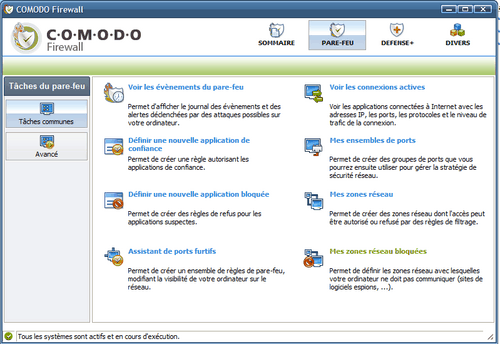

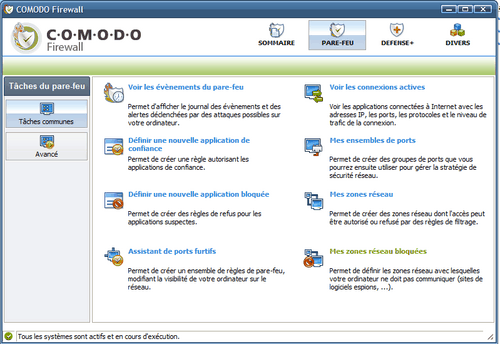

Pare-Feu

Tâches communes

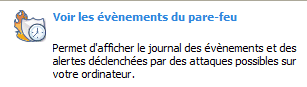

Voir les évènements du pare feu:

Voir les évènements du pare feu:

Ici, vous pouvez retrouver l'historique de toutes les actions des programmes pour accéder à Internet.

Les informations:

- Le nom de l'application

- L'action effectuée par le Pare-Feu

- Le protocole utilisé par le programme

- L'IP utilisée pour envoyer la requête (IP source)

- L'IP de destination

- Le Port utilisé par le programme

- La date/l'heure

Définir une nouvelle application de confiance

Si vous voulez définir un processus ou un programme comme sûr manuellement, il vous suffit de cliquer sur ce bouton.

Mais pour les novices, n'y touchez pas.

Définir une nouvelle application bloquée

Si vous voulez définir un processus ou un programme comme peu sûr manuellement, il vous suffit de cliquer sur ce bouton.

Mais pour les novices, n'y touchez pas.

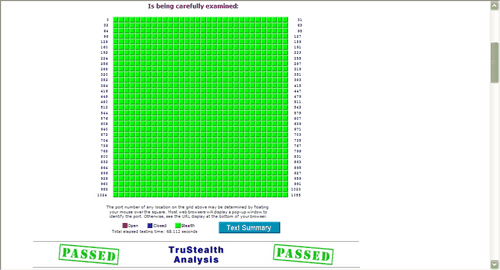

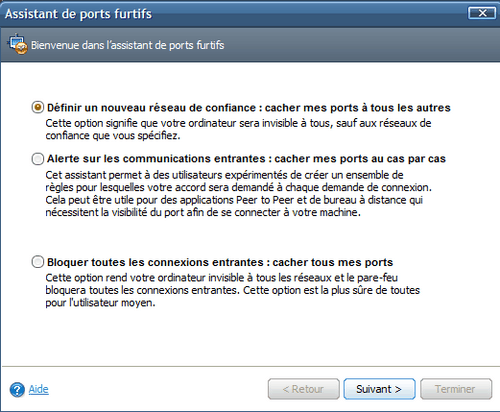

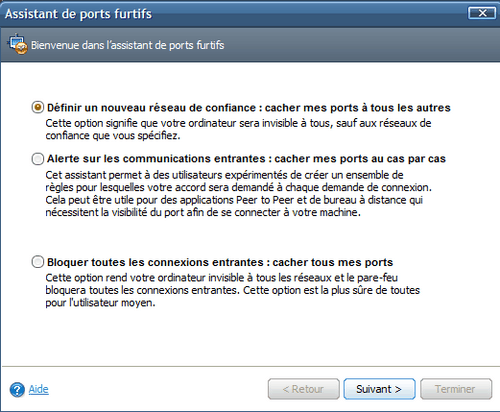

Assistants de port furtifs

Vous possédez trois options:

- Cacher mes ports à tout les autres.

Signifie que les ports de votre ordinateur sera invisible sur Internet (donc aux hackers), sauf dans votre réseau (Livebox, Neufbox...). C'est utile si vous partagez une imprimante ou un serveur.

- Cacher mes ports au cas par cas.

L'option la moins sûre: elle vous demande à chaque demande d'ouverture de port votre autorisation. Mieux vaut ne pas la cocher.

- Bloquer toutes les connexions entrantes

L'invisibilité totale. L'option la plus sûre de toutes.

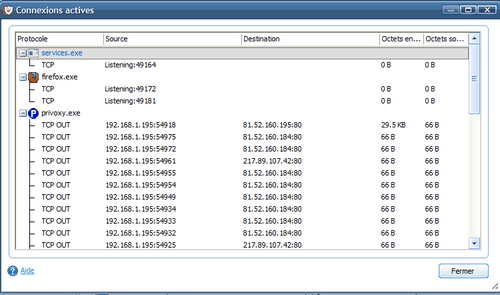

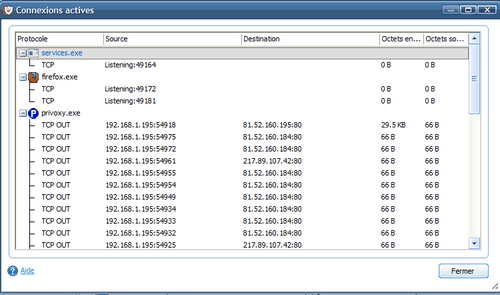

Voir les connexions actives

Liste toute forme de connexions entrantes/sortantes de votre machine, avec comme infos

- Le programme utilisant la connexion et son protocole

- Le port/Ip utilisé (listening:4567 signifie que le programme est à l'écoute du port 4567)

- La destination des infos envoyées

- La taille des infos envoyées.

Mes ensemble de ports

Cette option est très importante: elle permet d'ouvrir de nouveaux ports dont les programmes ont besoin. Par exemple, ici, nous avons rajouté l'ensemble de port "Emule" et les deux ports utilisés. Ainsi, si vous avez des ennuis de connexion avec emule, limewire, bitorrent ou autres programmes, pensez à vérifier que leurs ports sont répertoriés ici.

Ne supprimez aucun port déjà répertorié.

Mes Zones réseau

Répertorie les réseaux auxquels vous vous êtes connectés (Livebox de chez vous, Sfrbox d'un ami...). L'utilisateur normal n'a pas à y toucher.

Mes Zones réseau bloquées

Répertorie les réseaux auxquels vous ne voulez pas/devez pas vous connecter. L'utilisateur normal n'a pas à y toucher.

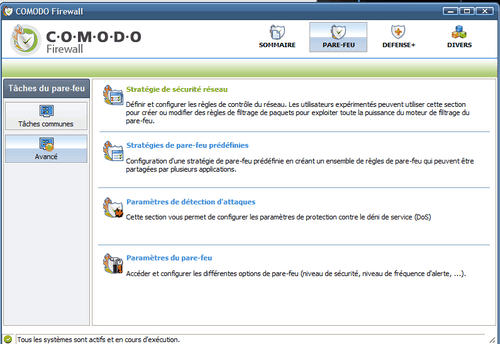

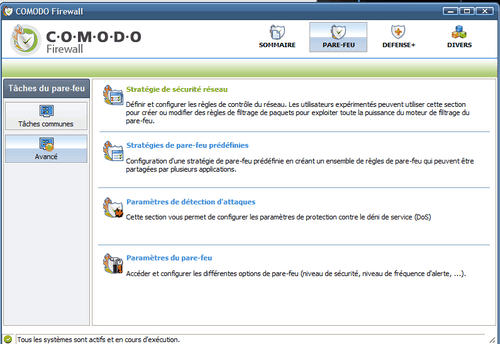

Avancé

Paramètre du pare feu

Paramètre du pare feu

Partie très importante. Il défini le niveau de sécurité de votre pare feu. A vous de trouvez l'équilibre entre sécurité et tranquillité. En effet, plus vous sélectionnez une option haute, plus les alertes seront fréquentes.

Le pare feu apprends constamment, et, au bout d'un mois ou deux, les alertes seront réduites de 70%.

Conseil: Optez pour la "stratégie personnalisée".

Sélectionne la fréquence des alertes.

(La passerelle ICS est a cocher si vous utilisez emule ou autre logiciel de P2P.)

Conseil: Sélectionnez toutes les options en dessous, et placez le curseur sur "haut".

Paramètres de détection d'attaque.

Règle les paramètres de ce que le pare feu va définir comme une tentative d'attaque. Ne modifiez rien dans cette case.

Cependant, cliquez sur "protéger le cache ARP" et "Bloquez les paquets ARP superflus". Cela vous évitera de mauvaises surprises.

Divers

C'est là que l'on règle les différentes options de sécurité importantes.

Je vous conseille de tout sélectionner, surtout si vous utilisez des logiciels de P2P.

Stratégies de pare-feu prédéfinies

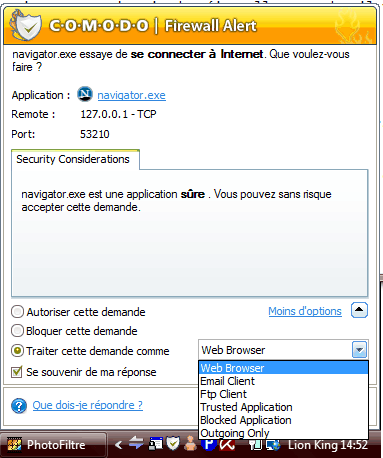

Ici, vous pouvez régler les détails des modes que vous trouvez dans les menus déroulants des alertes (voir l'astuce "Savoir répondre aux alertes"). Mais je vous conseille pas de trop y toucher...

Stratégie de sécurité réseau

Ici, vous avez tous les programmes qui ont demandé l'accès à Internet et ce que vous avez répondu. Si vous supprimez une ligne, le pare-feu croira n'avoir jamais rencontré ce programme, et vous affichera une alerte tout neuve au lancement de ce dernier. C'est utile si vous voulez changer le "régime" (traiter comme) du programme.

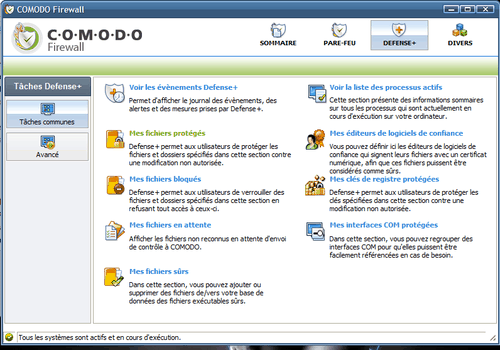

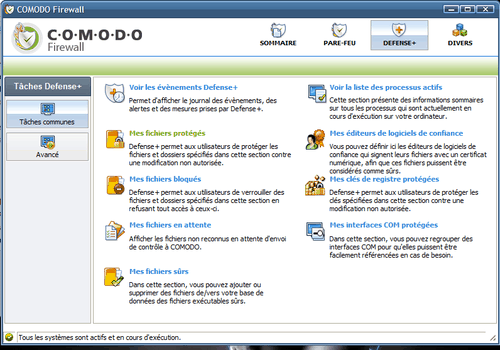

Défense +

Tâches communes

Évènements défense +

Évènements défense +

C'est un historique des actions des programmes, comme l'ajout de fichiers, l'accès à la mémoire, la création de processus...

Informations données:

- L'application qui a demandé

- L'action demandée

- Sur quoi le programme à agit (Cible)

- La date/l'heure.

Mes fichiers protégés

Ici vous retrouvez tous les fichiers importants qui sont comme "verrouillés" dans un coffre-fort. Parmi ces fichiers, on retrouve:

- Les systèmes Windows (Windows system applications): systèmes à protéger.

- Fichiers mère de Windows (importants File/Folders):Fichiers ou dossier à protéger.

- Fichiers COMODO (Comodo Files): fichiers du pare feu à protéger (évite la désactivation du pare-feu par un programme).

- Dossier de démarrage (Startup Folder): Permet de préserver l'intégrité du démarrage de Windows.

- Entretien de Windows (Windows management): Préserve les fichiers nécessaires à Windows.

Si tout n'y est pas, je vous invite vivement à les rajouter via le bouton "Ajouter". Vous pouvez également mettre d'autres fichier dans ceux déjà répertoriés, mais les performances s'en ressentiront. Ces fichiers là sont primordiaux.

Mes fichiers bloqués

Utile si vous désirez utiliser le coffre fort à l'envers: empêcher toute action d'un programme/fichier en l'enfermant.

Normalement, vous n'avez pas à y toucher.

Mes fichiers en attente

Vous pouvez soumettre des fichiers suspects à l'analyse de l'antivirus COMODO. Dans cette case, vous retrouvez donc les fichiers en attente d'envoi. Vous pouvez ajouter des fichiers via le bouton "Ajouter", puis l'envoyer en cliquant sur "soumettre". Mais auparavant, cliquez sur "chercher", COMODO cherchera pour vous dans la base de données Internet.

Ainsi, si vous voyez dans "Trafic" sur la page d'accueil un programme dont vous n'êtes pas sûr, soumettez le...

Mes fichiers sûrs

Vous pouvez ici ajouter manuellement des fichiers sûrs. Cependant, l'utilisateur n'a normalement as a y toucher.

Liste des processus actifs:

C'est l'équivalent du gestionnaire des tâches Windows.

Éditeurs de confiance

Répertorie les éditeurs de logiciels de confiance. Si un logiciel dont vous doutez de la pertinence est dedans, supprimez le.

Clés registres protégées.

La

base de registre est le "tronc" de Windows. Les clés registres donnent les informations aux programmes sur les réactions qu'ils doivent avoir.

Les clés registres protégées doivent être:

- Automatic Startup: protège les clefs de démarrage de Windows. Vital.

- Comodo key: protège les clefs de Comodo (protège donc de la désactivation)

- Internet Explorer Key: protège les clefs d'IE, évite donc l'inscription de rootkits dans IE.

- Important Keys: protège les clefs importantes de Windows.

Vous pouvez rajouter des clefs registres, mais je ne le conseille qu'aux personnes sûre d'elles.

Interfaces COM protégées:

Très importantes, les interfaces doivent être protégées.

- Internet Explorer/Windows Shell

- Windows management

- Pseudo COM interface - Privilèges

- Pseudo COM interface - Importants ports

- Miscellanous COM classes.

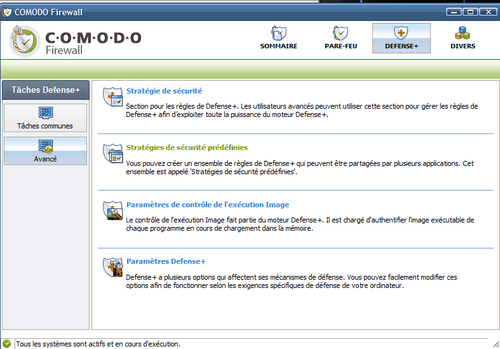

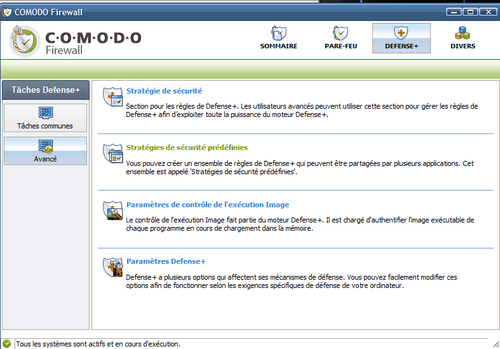

Avancé

Stratégie de sécurité

Stratégie de sécurité

Ici, vous pouvez retrouver toutes les applications qui sont un jour apparues en alerte. Sur l'image, on peut voir que j'ai défini "Rainmeter" comme une application de Windows. Si je le regrette, il me suffit de le sélectionner et de cliquer sur le bouton "modifier".

Ainsi, je peux modifier les droits d'accès et les paramètres globaux de son action sur Windows.

Si vous cliquez sur "supprimer", COMODO pensera n'avoir jamais rencontré ce programme, et vous alertera d'une belle alerte toute neuve au prochain lancement du logiciel.

Stratégies prédéfinies:

Regroupes les différents modes que vous pouvez retrouver dans les alertes. Vous pouvez modifier leurs spécificités, ou même créer un nouveau mode personnel qui apparaîtra dans la liste déroulante de l'alerte.

Paramètre image

Ce système permet de surveille l'action des fichiers d'installations. Je conseille de placer le curseur sur "Normal", qui est largement suffisant... en cochant "détecter l'injection de code".

Répertorie les fichiers d'installation que COMODO surveillera. N'y touchez pas.

Paramètres Défense +

Règle le niveau de sécurité de Défense +.

A vous de trouvez l'équilibre entre sécurité et tranquillité. En effet, plus vous sélectionnez une option haute, plus les alertes seront fréquentes.

Défense+ apprends constamment, et, au bout d'un mois ou deux, les alertes seront réduites de 70%.

Conseil: Optez pour le mode sécurisé, en sélectionnant toutes les options en dessous, sauf "Désactiver défense + en permanence.

- Paramètres de surveillance

Ce système défini ce que Défense + doit surveiller.

- Activités à surveiller: défini les activités logicielles à surveiller.

- Objets à surveiller contre des modifications: Surveille les fichiers/dossiers qui ne doivent pas être modifiés, et les protège.

- Objets à surveiller contre l'accès direct: très utile pour les virus qui utilisent l'écran ou la souris: ils seront bloqués avant de pouvoir le faire.

Je vous conseille de tout sélectionner, sauf le clavier qui peut parfois faire planter le reste.

Divers

Paramètres:

Paramètres:

- Automatically check for updates: vérifier les mises à jour automatiquement. Engagez l'option.

- Afficher les infos-bulles. Affiche des infos bulles de conseils, plutôt à désactiver.

- Afficher l'animation du trafic: c'est les flèches rouges et vertes sur le bouclier de la zone de notification. Rouge: Entrant. Vert: Sortant.

- Détecter les nouveaux réseaux: c'est ce que nous disions, votre Livebox, la Neufbox du copain...

Contrôle parental pas encore très au point. Je ne vous conseille pas de l'utiliser. Cependant, il peut être utile si vous désirez que personne ne modifie les paramètres de COMODO, car il prends en charge la protection de la configuration par mot de passe.

Pour le moment, un seul disponible. Aussi appelés Skins.

Historiques. Ne modifiez rien.

Si vous souhaitez que COMODO utilise un serveur proxy pour se connecter, rentrez les paramètres à l'intérieur. Ici, c'est privoxy.

La communauté Threatcast permet d'avoir un avis s vous ne savez pas quoi répondre à une alerte. Là, c'est à votre bon vouloir.

Gérer mes configurations.

Ce système permet de sauver sa configuration de Comodo. Je vous conseille de le faire tout de suite:

- Sélectionnez COMODO- Firewall security et cliquez sur exporter.

- Choisissez le bureau, donnez lui un nom (Sauvegarde configuration Comodo Pare feu) et enregistrez le.

Gardez le en lieu sur: ainsi, si vous avez besoin de réinstaller Comodo, il vous suffira d'importer la configuration dans ce même cadre (bouton importer) afin de ne pas a avoir à recommencer la configuration.

Diagnostics:

Utilitaire de réparation du pare-feu.

Mises à jour:

Vérifie les mises à jour

Soumettre des fichiers suspects:

Équivalent des "fichiers en attente".

Parcourir les forums:

Si vous avez une interrogation, le lien vous renverra vers les forums de Comodo.

Aide:

Ouvre le fichier d'aide.

A propos de:

Fourni les information sur la version de votre pare-feu, son copyright, etc...

Liens intéressants

Lien#1 Forum

Lien# 2 Forum

Tutorial Malekal

Une sécurité gratuite efficace.

Lire la suite

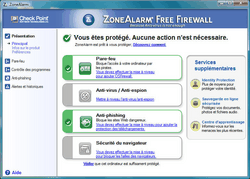

Bien utiliser Zone Alarm Free Firewall »

Publié par

The Lion King -

Dernière mise à jour le 1 septembre 2010 à 01:56 par The Lion King

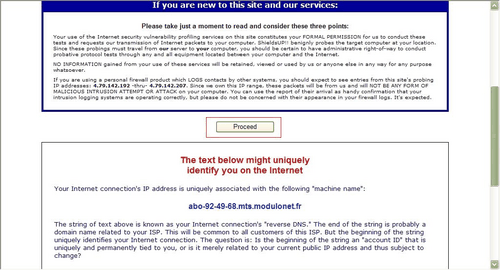

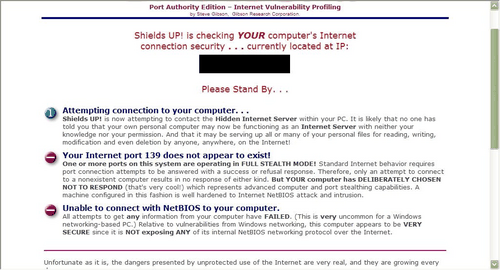

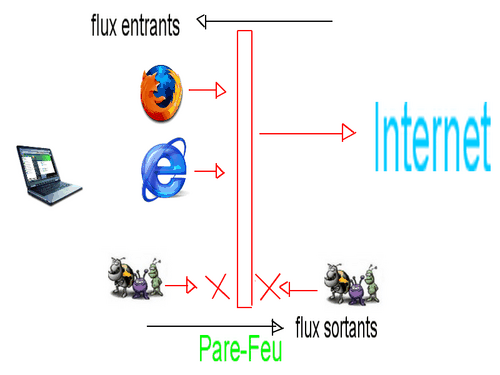

Lorsqu'un ordinateur est connecté à Internet (ou à n'importe quel réseau), celui-ci est une cible potentielle pour des attaques. De nombreux paquets de données sont envoyés au hasard par des pirates informatiques afin de repérer des machines connectées. Ces derniers cherchent une faille de sécurité afin de l'exploiter et d'accéder aux données s'y trouvant.

Lorsqu'un ordinateur est connecté à Internet (ou à n'importe quel réseau), celui-ci est une cible potentielle pour des attaques. De nombreux paquets de données sont envoyés au hasard par des pirates informatiques afin de repérer des machines connectées. Ces derniers cherchent une faille de sécurité afin de l'exploiter et d'accéder aux données s'y trouvant.

Vous avez des doutes concernant votre

Vous avez des doutes concernant votre